Модель скрытого управления

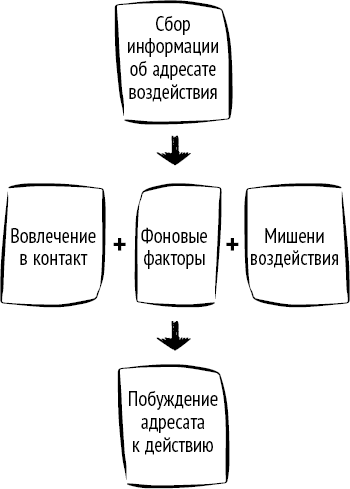

Любое воздействие посредством скрытого управления происходит по приведенной ниже схеме [Шейнов, 2007]:

Рис. 18. Универсальная схема (модель) скрытого управления

Вовлечение в контакт – это то, что привлекает внимание адресата, вызывает его интерес к «выгодной» для него стороне дела и одновременно отвлекает адресата от истинной цели инициатора.

Фоновые факторы (фон) – использование состояния сознания и функционального состояния адресата и присущих ему автоматизмов, привычных сценариев поведения; создание благоприятного внешнего фона (доверие к инициатору, его высокий статус, привлекательность и т. п.).

Мишени воздействия – это те особенности личности адресата, его слабости, потребности и желания, воздействуя на которые инициатор стимулирует его к принятию нужного решения.

Побуждение адресата к действию нередко является результатом всех описанных действий (подходящее вовлечение адресата в контакт + воздействие на него фоновых факторов + воздействие на мишень), но может достигаться специальными средствами (например, внушением, приемами убеждения и психологическим давлением).

Поскольку манипуляция – частный случай скрытого управления, она осуществляется по модели рис. 18.

В дальнейшем мы убедимся, что техника трансактного анализа позволяет скрыто управлять партнером по общению и одновременно раскрывает механизм скрытого управления.

В частности, скрытые трансакции прямо указывают на истинную мишень воздействия при скрытом управлении, а если этих мишеней несколько, то на ту, которая в большей степени побуждает адресата действовать так, как задумал инициатор.

Более 800 000 книг и аудиокниг! 📚

Получи 2 месяца Литрес Подписки в подарок и наслаждайся неограниченным чтением

ПОЛУЧИТЬ ПОДАРОК